- Autor Jason Gerald gerald@how-what-advice.com.

- Public 2023-12-16 11:03.

- Zuletzt bearbeitet 2025-06-01 06:05.

Eine E-Bombe ist ein einfacher Computertrick, mit dem Sie Ihre Freunde (oder Feinde) glauben machen können, dass ihr Computer gehackt wurde, einen Virus enthält oder einen schwerwiegenden Fehler aufgetreten ist. Das Erstellen einer E-Bombe beinhaltet das Schreiben einer speziellen Datei mit dem Notepad, die Befehle enthält, um den Computer zu verlangsamen, das System zum Absturz zu bringen oder einfach den Benutzer zu ärgern und ihn dann zum Öffnen der Datei zu verleiten. Es gibt verschiedene Arten von E-Bomben, von denen, die nur wenig störend sind, bis hin zu solchen, die das Computersystem des Benutzers zerstören können. In diesem Artikel erfahren Sie nur, wie Sie eine harmlose E-Bombe erstellen, damit Ihre Opfer nicht mehr als einen Absturz erleiden. Anmerkungen:

Die in diesem Artikel beschriebene E-Bombe funktioniert nur auf Computern mit Windows-Betriebssystemen und funktioniert nicht auf Macs ohne spezielle Anpassungen. Lesen Sie den ersten Schritt, um loszulegen.

Schritt

Methode 1 von 3: Gefälschte „Virus“schreiben, um endlose neue Windows zu öffnen

Schritt 1. Öffnen Sie den Editor

Schreiben Sie den Befehl als Datei vom Typ Batch. Dateien vom Typ Batch (. BAT) enthalten Textbefehle, die festlegen, was der Computer tun soll. Um. BAT-Dateien zu schreiben, müssen Sie nur den integrierten Editor von Windows verwenden, ohne sich mit anderen Spezialprogrammen zu beschäftigen. Im Allgemeinen befindet sich Notepad im Ordner Zubehör im Startmenü.

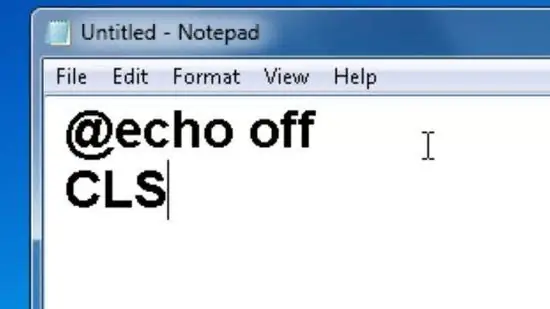

Schritt 2. Geben Sie "@echo off" und "CLS" in die nächste Zeile ein

Standardmäßig öffnen. BAT-Dateien bei der Ausführung ein Eingabeaufforderungsfenster. @echo off und CLS reduzieren den Verdacht, indem das Eingabeaufforderungsfenster ausgeblendet wird, das erscheinen sollte, wenn Ihr Opfer eine vorbereitete. BAT-Datei öffnet.

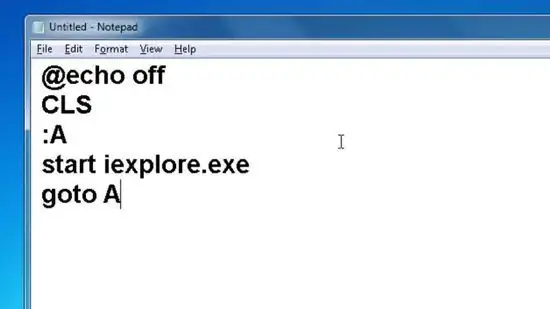

Schritt 3. Schreiben Sie einen Befehl, um eine bestimmte Anzahl neuer Fenster (oder sogar unendlich

). Sie müssen einen Befehl schreiben, der den gefälschten Virus dazu bringt, viele neue Programmfenster oder sogar neue Programmfenster ohne Begrenzung der Anzahl von. Der Unterschied besteht darin, dass ein Computer, der ständig neue Fenster öffnet, irgendwann abstürzt. Lesen Sie die folgenden Anweisungen, um beide Arten von „Viren“zu erstellen:

-

Um ein neues Fenster mit einer großen Menge zu öffnen begrenzt, geben Sie in der nächsten Zeile den folgenden Befehl ein: start (Name des Programms, das Sie erzwingen möchten). Geben Sie in diesen Klammern den Namen des Programms oder die Adresse der Datei ein, die Sie ausführen möchten. Dieser Befehl öffnet das von Ihnen ausgewählte Programm. Zum Beispiel, iexplore.exe starten öffnet ein Internet Explorer-Fenster. Schreiben Sie den "Start"-Befehl so oft Sie möchten, und der "Virus" öffnet so viele Fenster, wie Sie eingegeben haben. Hier einige Beispiele für Programme, die Sie beim Erstellen eines "Virenstarts" verwenden können:

- iexplore.exe - Internet

- calc.exe - Rechner

- notepad.exe - Notizblock

- winword.exe - Word 2013

- Um ein neues Fenster mit der Nummer zu öffnen unbegrenzt, Typ :EIN, einschließlich des Doppelpunkts, in der nächsten Zeile. Geben Sie in der nächsten Zeile ein iexplore.exe starten (iexplore.exe kann durch andere Programme ersetzt werden). Geben Sie schließlich ein gehe zu einem in der Zeile darunter. Diese Reihe von Befehlen führt dazu, dass der Computer ein Internet Explorer-Fenster (oder ein beliebiges Programm Ihrer Wahl) öffnet und die von Ihnen eingegebenen Befehle erneut liest, und so weiter, bis das Opfer die Eingabeaufforderung schließt oder der Computer abstürzt.

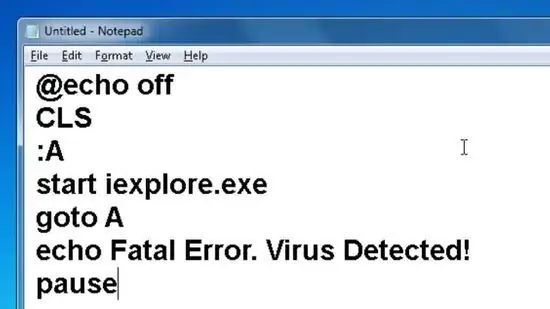

Schritt 4. Fügen Sie die Nachricht in den von Ihnen erstellten "Virus" ein

Versuchen Sie, eine Nachricht über den von Ihnen erstellten Virus einzufügen, um das Opfer sicherer zu machen, dass auf seinem Computer wirklich ein Fehler auftritt. Um die Nachricht aufzurufen, geben Sie ein echo Deine Nachricht in einer neuen Zeile und geben Sie die gewünschte Nachricht in das Feld „Ihre Nachrichten“ein. Erstellen Sie als Nächstes eine neue Zeile und geben Sie ein Pause. Mit diesem Befehl wird Ihre Nachricht im Eingabeaufforderungsfenster angezeigt.

-

Um Ihren „Virus“noch glaubwürdiger zu machen, verwenden Sie Windows-geeignete Meldungen, um Benutzer zu warnen, wenn ein Fehler auftritt. Versuchen zu benutzen: Schwerwiegende Fehler. Das Verzeichnis C:// ist beschädigt.

Schritt 5. Speichern Sie die Datei im Batch-Dateiformat

Wenn du fertig bist, wähle Datei > Speichern unter…, und machen Sie die Datei mit der Endung ".bat" (z. B. pinball.bat). Wählen Sie "Alle Dateien" in der Option "Speichern als Typ:" und speichern Sie die Datei an einem beliebigen Ort.

Schritt 6. Schließlich müssen Sie die erstellte Bombe „detonieren“lassen, indem Sie jemanden dazu bringen, sie zu öffnen

Es gibt viele Möglichkeiten, diesen Schritt auszuführen, aber eine der effektivsten besteht darin, das Symbol und den Namen "Virus" durch ein Programm zu ersetzen, das Ihr Opfer häufig verwendet. Stellen Sie sicher, dass Sie sich in einer bequemen Position befinden, um das Jammern des Opfers zu genießen!

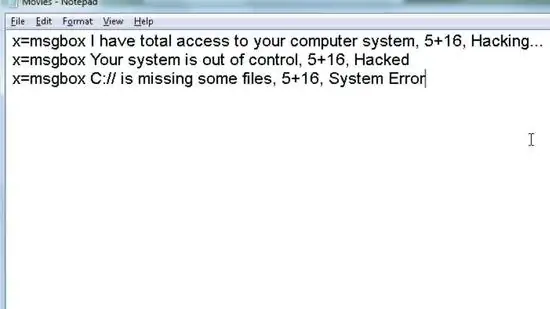

Methode 2 von 3: Erstellen einer. VBS-Datei zum Popup von Fehlermeldungen oder Hacking

Schritt 1. Öffnen Sie den Editor

Wie beim vorherigen Trick müssen Sie einige einfache Befehle mit Notepad eingeben. Trotzdem öffnet der von Ihnen ausgeführte Befehl kein neues Fenster wie das vorherige, sondern wirft stattdessen verschiedene Fehlermeldungen auf, die die Opfer glauben lassen können, dass ihr Computer mit einem Virus infiziert oder gehackt wurde.

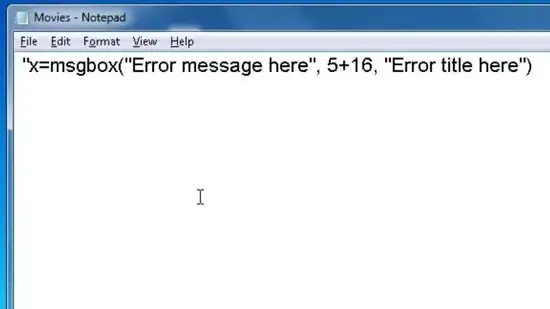

Schritt 2. Geben Sie "x=msgbox("Fehlermeldung", 5+16, "Fehlertitel") ein. Geben Sie diesen Befehl ein, ohne die Klammern oder Anführungszeichen zu entfernen, um die Fehlermeldung und den Titel hinzuzufügen. Dieser Befehl führt dazu, dass Windows ein Fehlerfenster mit dem ausgibt Nachricht und Titel, die Sie zuvor definiert haben. Um die Aussage überzeugender zu machen, versuchen Sie, die von Windows häufig verwendeten Fehlermeldungen und Titel zu verwenden. Zum Beispiel „Terminal Error“als Titel und „Critical error detected at C://Users/Windows /system32“als Nachricht.

- Sie können auch eine Hacking-Nachricht erstellen wie „Wir haben die volle Kontrolle über Ihren Computer. Mach dich bereit, alles zu verlieren.“Auch wenn diese Meldung im eigentlichen Hacking-Vorfall nie auftaucht, werden unerfahrene Computerbenutzer sicherlich immer noch in Panik geraten.

-

Der Befehl "5+16" gibt im angezeigten Fehlerfenster zwei Schaltflächen "Wiederholen" und "Abbrechen" aus. Durch Ersetzen der beiden Nummern können Sie verschiedene Fehlerfenster erstellen. Versuchen Sie, die folgenden Zahlen zu verwenden, um 5 durch eine andere einstellige Zahl und 16 durch eine andere zweistellige Zahl zu ersetzen:

- 0 (OK-Taste)

- 1 (OK- und Abbrechen-Taste)

- 2 (Schaltflächen Abbrechen, Wiederholen und Ignorieren)

- 3 (Tasten Ja, Nein und Abbrechen)

- 4 (Ja- und Nein-Tasten)

- 5 (Tasten Wiederholen und Abbrechen)

- 16 (Symbol "Kritisch")

- 32 (Symbol "Hilfe")

- 48 (Symbol "Warnung")

- 64 (Symbol „Informationen“)

Schritt 3. Wiederholen Sie die Fehlermeldung so oft Sie möchten

Sie können auch jede Nachricht in die später erscheinenden Fenster eingeben. Die von Ihnen „gesendeten“Nachrichten erscheinen nacheinander, dh nachdem die vorherige Nachricht vom Computerbenutzer geschlossen wurde. Sie können diese Reihenfolge nutzen, indem Sie Nachrichten erstellen, die umso wichtiger erscheinen, je länger sie bleiben!

Schritt 4. Speichern Sie die erstellte Befehlssequenz als Visual Basic (VBA)-Datei

Nachdem Sie alles getan haben, wählen Sie Datei > Speichern unter…, fügen Sie das Suffix „.vba“am Ende des Dateinamens hinzu und stellen Sie sicher, dass Sie „Alle Dateien“in der Option „Speichern unter“auswählen Sie müssen nur „Beute“finden, um einen Streich zu spielen - Der in Methode 1 verwendete Trick kann auch verwendet werden, um diese Bombe zu „detonieren“!

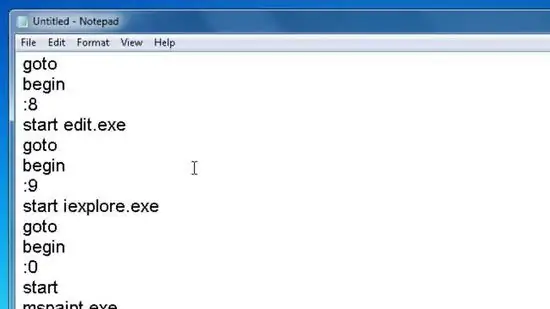

Methode 3 von 3: Verwenden von vorgefertigten Batch-Dateien

Schritt 1. Öffnen Sie den Editor

Diese E-Bombe verwendet Notepad-Befehle, um den Computer zu veranlassen, nach dem Zufallsprinzip Programme zu öffnen, bis die Batch-Datei heruntergefahren wird oder der Computer abstürzt. Um diese eine E-Bombe zu erstellen, müssen Sie nur die in diesem Abschnitt bereitgestellten Befehle kopieren und einfügen. Sogar so, Es sollte beachtet werden, dass nicht alle Computer den folgenden Befehl ausführen können.

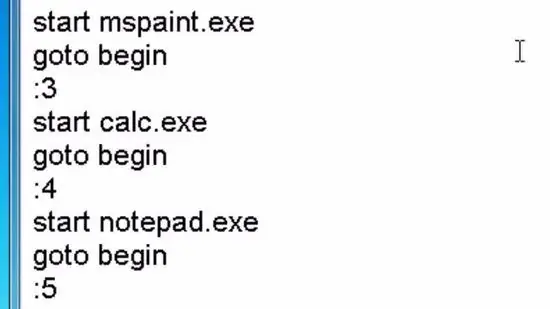

Schritt 2. Kopieren Sie die folgenden Befehle und fügen Sie sie in Notepad ein:

@echo offclsbegingoto %random%:1start cmd.exegoto start:2start mspaint.exegoto begin:3start pinball.exegoto begin:4start iexplore.exegoto begin:5start explorer.exegoto begin:6start solitaire.exegoto begin:7start explorer.exegoto begin:8start edit.exegoto start:9start iexplore.exegoto begin:0start mspaint.exegoto begin

Schritt 3. Ändern Sie den Inhalt des Befehls nach Belieben

Dieses Programm öffnet alle Programme, die nach dem „Start“-Befehl geschrieben wurden, ohne anzuhalten. Obwohl das Programm nach dem Zufallsprinzip startet, enthält die Befehlsfolge einige Programme, die mehrmals geschrieben werden. Versuchen Sie, diese Programme durch andere Programme zu ersetzen.

- Es sollte beachtet werden, dass der Computer, den Sie versuchen, einen Streich zu spielen, möglicherweise nicht über einige der oben aufgeführten Programme verfügt. Beispielsweise verfügen nicht alle Computer über „pinball.exe“. Überprüfen Sie die Kompatibilität des von Ihnen geschriebenen Programms mit dem Programm auf dem Zielcomputer.

- Wenn Sie Zweifel bezüglich des Namens eines bestimmten Programms haben, denken Sie daran, dass der Speicherort des Programms auch als Ersatz verwendet werden kann. Beispielsweise kann "iexplore.exe" auch als "C:\Programme\Internet Explorer" geschrieben werden.

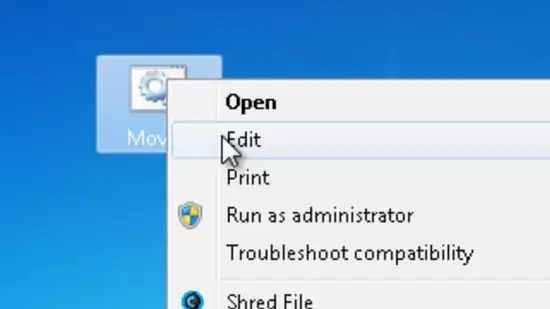

Schritt 4. Speichern Sie die Datei im Batch-Format und führen Sie einen Testlauf durch (wenn Sie mutig genug sind)

Wenn alles fertig ist, wählen Sie Datei > Speichern unter…, fügen Sie am Ende des Dateinamens ein „.bat“-Suffix hinzu und stellen Sie sicher, dass Sie „Alle Dateien“in der Option „Speichern unter“auswählen. Wenn Sie es schaffen, jemanden mit diesem Programm auszutricksen, öffnet sein Computer das Programm nach dem Zufallsprinzip, ohne anzuhalten!

-

Um diesen Trick noch dümmer zu machen, versuchen Sie, das Programm in einem der "Start"-Befehle durch eine Notepad-Datei oder ein ähnliches Dokument zu ersetzen, das sich auf dem Computer des Opfers befindet. Befehl verwenden

bearbeiten (Dateispeicherort)

fang an

die Datei in einem DOS-basierten Textverarbeitungsprogramm zu öffnen, damit es so aussieht, als würde jemand ihr privates Dokument lesen!

Schritt 5. Lernen Sie die Bedeutung jedes Befehls, um die E-Bombe nach Herzenslust ändern zu können

Wenn Sie jeden geschriebenen Befehl verstehen, werden Sie noch mehr Freude daran haben, wenn die Bombe explodiert, und wenn nicht, kann die E-Bombe Sie immer noch zum Lachen bringen, zumindest wenn es gelingt, jemanden auszutricksen. Sobald Sie verstehen, wie E-Bomben funktionieren, können Sie außerdem Ihre eigenen E-Bomben herstellen! Im Folgenden finden Sie eine Liste der in diesem Artikel verwendeten Befehle zusammen mit einer kurzen Beschreibung ihrer jeweiligen Funktionen:

- @echo off - Deaktiviert Kommentare, die über die Eingabeaufforderung angezeigt werden

- cls - Löscht den Eingabeaufforderungsbildschirm. Dieser Befehl ist nur nützlich, um die Eingabeaufforderung aufgeräumter aussehen zu lassen.

- goto - Liest das Flag, das Sie nach dem Befehl geschrieben haben.

- %random% - Eine Windows-Variable, die eine zufällige Zahl zwischen (einschließlich) 0-9 generiert.

- :(Zahl, Buchstabe oder Wort) - Dient als Flag. Der Befehl "Goto" veranlasst den Computer, alle danach geschriebenen Flags zu lesen.

- Hinweis: Im obigen Beispiel sind 10 Flags aufgeführt. Wenn diese Einstellung gesetzt ist, können Sie das Programm stoppen, nachdem es eine bestimmte Nummer erhalten hat.

Tipps

-

Hier ist ein einfaches, aber sehr nerviges Beispiel für Programmcode:

@echo aus

:ein

Notizblock starten

gehe zu einem

Dieser Code öffnet Notepad nur auf unbestimmte Zeit, bis Sie die Eingabeaufforderung schließen, aber wenn er ausreichend lange bleibt, beispielsweise für eine halbe Stunde, treten schwerwiegende Fehler auf dem Computer auf.

Im Allgemeinen ähnelt dieser Code der oben aufgeführten alternativen Methode, nur einfacher.

- Experimentieren Sie mit verschiedenen Codes! Wenn Sie ein bösartiges Programm erstellen möchten, versuchen Sie, den Befehl zum Löschen von Dateien oder den Inhalten der Festplatte einer anderen Person einzugeben.

Warnung

- Das Senden bösartiger Batch-Dateien, die Schul- oder öffentliche Computer modifizieren sollen, könnte Ihnen Probleme bereiten. Es ist illegal, einen "Virus" über das Internet an jemanden zu senden, der ihn nicht möchte, oder einen öffentlichen Computer zu belästigen.

- Nicht überprogrammieren. 10 gleichzeitig geöffnete Flipper-Fenster können sehr ärgerlich sein, aber Hunderte von Fenstern desselben Programms können einen Computer zum Absturz bringen und möglicherweise die Arbeit von jemandem ruinieren.