- Autor Jason Gerald gerald@how-what-advice.com.

- Public 2024-01-19 22:12.

- Zuletzt bearbeitet 2025-01-23 12:14.

Die Überwachung des Netzwerkverkehrs ist nicht nur für große Unternehmen gedacht; Auch kleine Unternehmen können das. Die Überwachung des Netzwerkverkehrs in einem kleinen Unternehmen oder Familienunternehmen hat viele Vorteile und kann zu überraschenden Ergebnissen führen. Es wird empfohlen, dass Sie ein grundlegendes Verständnis von Netzwerken und Protokollen haben, bevor Sie Ihren Netzwerkverkehr überwachen.

Schritt

Schritt 1. Laden Sie das Wireshark-Programm herunter

Das Programm hieß zuvor Ethereum und kann unter https://www.wireshark.org/ heruntergeladen werden. Dies ist das beliebteste Netzwerküberwachungsprogramm, das von vielen Fachleuten in diesem Bereich auf der ganzen Welt verwendet wird. Sie können sich sogar als Official Wireshark Certified Network Analyst zertifizieren lassen.

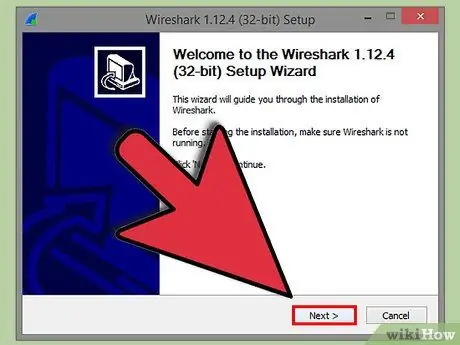

Schritt 2. Installieren Sie Wireshark und WinPcap

WinPcap wird verwendet, um Netzwerkpakete zu erfassen.

Schritt 3. Öffnen Sie Wireshark

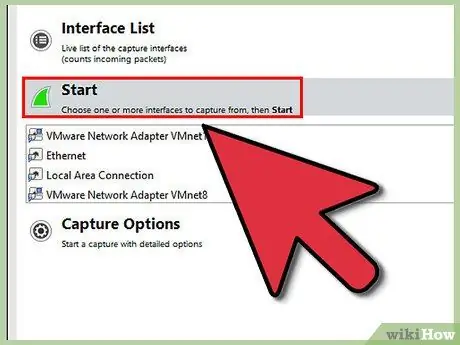

Klicken Sie auf das Menü "Aufnahme" und dann auf "Schnittstellen" (Schnittstellen). Ein kleines Fenster mit all Ihren Netzwerkschnittstellen wird angezeigt. Wenn Sie Netzwerkverkehr verwenden, werden Pakete angezeigt.

Schritt 4. Klicken Sie auf die Schaltfläche "Start", um mit der Aufzeichnung des Netzwerkverkehrs zu beginnen

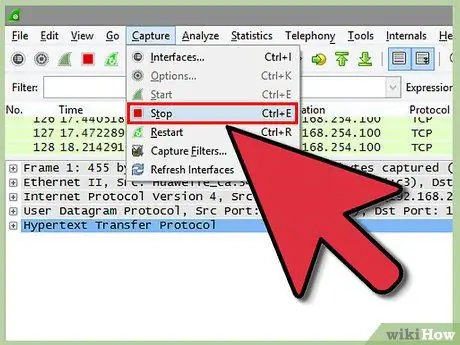

Schritt 5. Beenden Sie die Überwachung des Netzwerks

Rufen Sie das Menü "Erfassen" erneut auf und klicken Sie auf "Stopp". Der Netzwerkverkehr ist einfacher zu analysieren, wenn er angehalten wird. Sie können das Programm jedoch weiterhin den Verkehr überwachen lassen, während Sie Pakete analysieren.

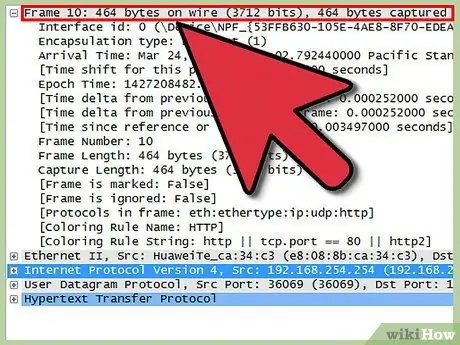

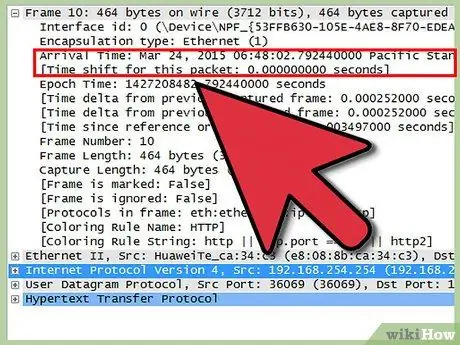

Schritt 6. Überprüfen Sie die Informationen jedes Pakets

Jede Zeile stellt ein Paket dar, und es gibt sechs Spalten, die Informationen zu diesem Paket enthalten.

- Die Spaltennummer gibt die Reihenfolge an, in der die Pakete mit der Aufzeichnung des Netzwerkverkehrs begonnen haben. Auf diese Weise erhalten Sie eine Referenznummer, mit der Sie ein bestimmtes Paket leicht identifizieren können.

- Die aufgeführte Zeit ist die Zeit in Sekunden mit 6 Dezimalstellen, wenn das Paket empfangen wird, nachdem Sie mit der Aufzeichnung des Netzwerkverkehrs begonnen haben.

- Zu den aufgelisteten Quellen gehört die Internet Protocol (IP)-Adresse, von der das Paket stammt.

- Der Ziel-IP-Eintrag ist der Ort, an den ein bestimmtes Paket geht.

- Das Protokoll, das das Paket verwendet. Die am häufigsten verwendeten Protokolle sind TCP, UDP und

- Informationen, die beinhalten, was mit dem Paket passiert ist, entweder laufender Verkehr oder eine Empfangsbestätigung des Pakets.

Schritt 7. Analysieren Sie die Paketliste

Mit WireShark können Sie viele verschiedene Dinge überwachen.

- Überprüfen Sie, ob auf Ihrem Computer unerwünschte Pakete empfangen oder gesendet werden. Dazu gehören unerwünschte Personen im Netzwerk oder sogar Programme, die keinen Netzwerkverkehr verwenden sollten.

- Überwachen Sie, wie oft Programme Ihr Netzwerk verwenden. Wie oft sucht Windows Update beispielsweise nach Updates?

- Finden Sie heraus, welche Programme Netzwerkverkehr verschwenden und das Netzwerk überlasten.