- Autor Jason Gerald gerald@how-what-advice.com.

- Public 2024-01-15 08:12.

- Zuletzt bearbeitet 2025-01-23 12:14.

Spyware ist eine Art bösartiger Software, die ohne Ihr Wissen Änderungen an Ihrem Gerät vornimmt, z. B. Werbung für Produkte, das Sammeln persönlicher Daten oder das Ändern von Geräteeinstellungen. Wenn Sie eine Abnahme der Geräte- oder Netzwerkleistung feststellen, Änderungen an Ihrem Browser oder andere ungewöhnliche Aktivitäten bemerken, ist Ihr Computer möglicherweise mit Spyware infiziert.

Schritt

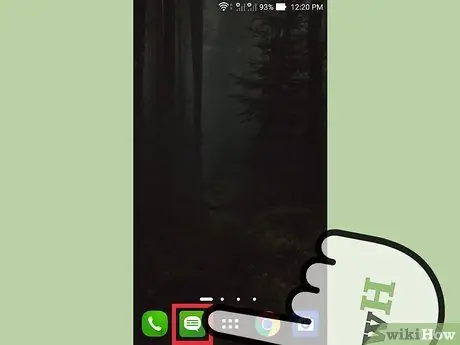

Methode 1 von 4: Erkennen und Entfernen von Spyware auf Android

Schritt 1. Identifizieren Sie verdächtige Aktivitäten auf dem Gerät

Wenn Sie das Gefühl haben, dass die Netzwerkgeschwindigkeit oft zu langsam ist oder Sie verdächtige oder fremde Nachrichten erhalten, ist Ihr Telefon möglicherweise mit Spyware infiziert.

Wenn Sie eine unangemessene Nachricht erhalten oder Sie auffordern, auf eine Nachricht mit einem bestimmten Code zu antworten, weist dies darauf hin, dass Ihr Telefon mit Spyware infiziert ist

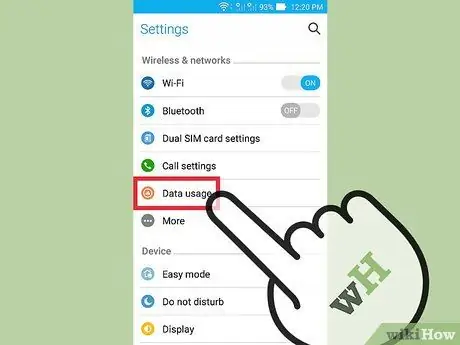

Schritt 2. Überprüfen Sie Ihre Datennutzung

Öffnen Sie die App "Einstellungen" und tippen Sie auf die Option "Datennutzung". Sie können den Bildschirm nach unten bewegen, um die von jeder App verwendete Datenmenge anzuzeigen. Eine hohe Datennutzung weist darauf hin, dass Ihr Telefon möglicherweise mit Spyware infiziert ist.

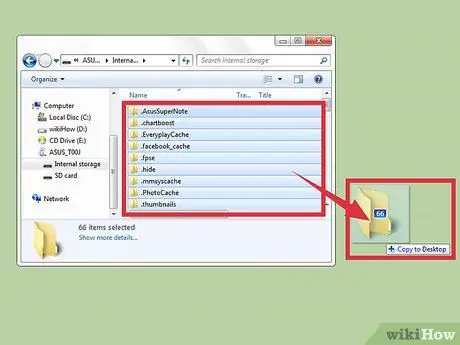

Schritt 3. Sichern Sie Ihre Daten

Verbinden Sie das Telefon über ein USB-Kabel (Universal Serial Bus) mit dem Computer. Kopieren Sie anschließend Ihre Telefondaten und fügen Sie sie auf Ihren Computer ein, z. B. Fotos und Kontaktinformationen, um sie zu sichern.

Wenn Sie Daten von Ihrem Telefon auf Ihrem Computer sichern, wird Ihr Computer keiner Spyware ausgesetzt, da Ihr Gerät und Ihr Computer unterschiedliche Betriebssysteme haben

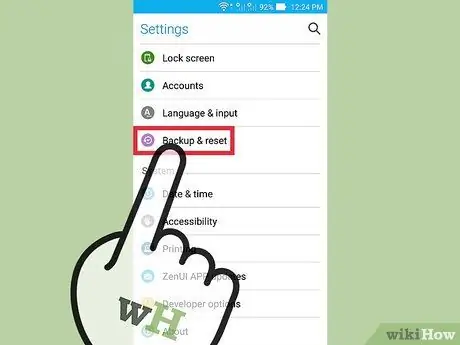

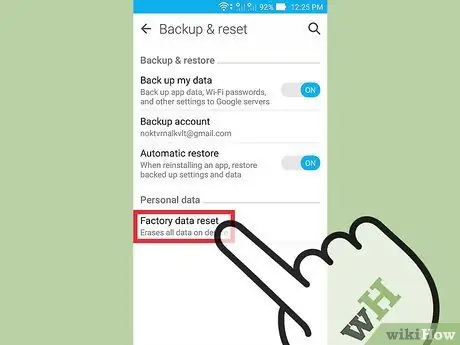

Schritt 4. Öffnen Sie die App „Einstellungen“und tippen Sie auf die Option „Sichern und Zurücksetzen“(Sichern und Zurücksetzen)

Dadurch wird ein Menü mit verschiedenen Wiederherstellungsoptionen geöffnet, z. B. das Telefon auf die Werkseinstellungen zurücksetzen.

Schritt 5. Tippen Sie auf „Werksdaten zurücksetzen“(Werksdaten zurücksetzen)

Es befindet sich unten im Menü "Sichern & Wiederherstellen".

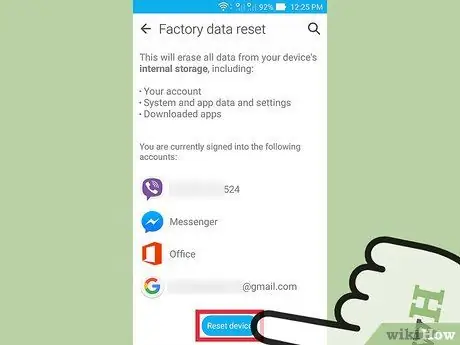

Schritt 6. Tippen Sie auf „Telefon zurücksetzen“(Telefon zurücksetzen)

Ihr Telefon schaltet sich automatisch aus und ein (neu gestartet) und löscht alle Apps und Daten, einschließlich der auf dem Telefon gespeicherten Spyware. Danach wird das Telefon auf die Werkseinstellungen zurückgesetzt.

Das Zurücksetzen des Telefons auf die Werkseinstellungen wird gelöscht ganz auf dem Telefon gespeicherte Daten. Daher sollten Sie zuerst Ihre Daten sichern, bevor Sie diesen Schritt ausführen.

Methode 2 von 4: Verwenden von HijackThis für Windows-basierte Computer

Schritt 1. Laden Sie HijackThis herunter und installieren Sie es

HijackThis ist ein Diagnosetool für Windows, das verwendet wird, um Spyware zu erkennen. Doppelklicken Sie auf die Installationsdatei von HijackThis, um sie zu installieren. Führen Sie diese Software nach der Installation aus.

Andere kostenlose Software wie Adaware und MalwareBytes haben ebenfalls die gleiche Funktionalität

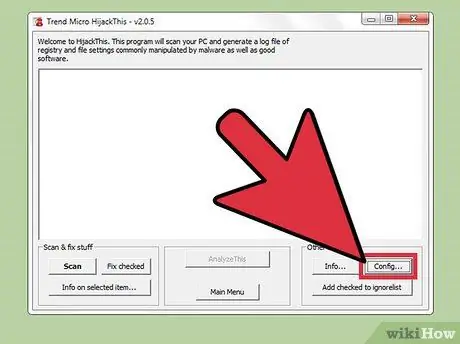

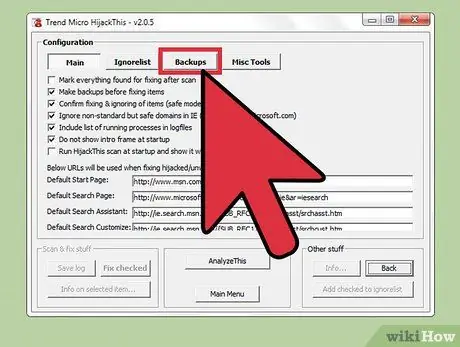

Schritt 2. Drücken Sie die Schaltfläche „Konfig…“

Es befindet sich unten rechts im Fenster unter der Überschrift "Sonstiges". Wenn Sie auf die Schaltfläche klicken, wird ein Fenster mit einer Liste von Optionen für das Programm geöffnet.

- In diesem Fenster können Sie wichtige Optionen wie die Dateisicherung aktivieren oder deaktivieren. Machen Sie es sich zur Gewohnheit, Ihre Daten zu sichern, wenn Sie versuchen, Dateien oder Software zu löschen. Wenn Sie einen Fehler machen, können die verlorenen Daten wiederhergestellt werden. Gesicherte Daten benötigen nur sehr wenig freien Festplattenspeicher. Sie können die Daten jedoch jederzeit löschen, indem Sie sie aus dem Ordner löschen, in dem die Sicherungsdaten gespeichert sind.

- Beachten Sie, dass die Option "Backups vor dem Reparieren von Elementen erstellen" standardmäßig aktiviert ist.

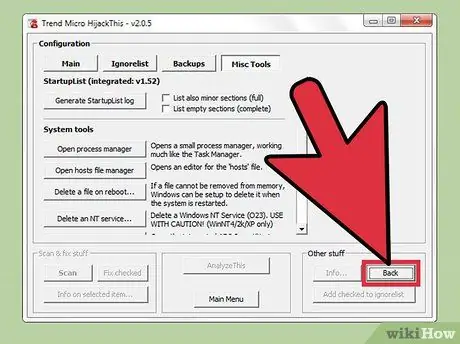

Schritt 3. Drücken Sie die Taste „Zurück“, um zum Hauptmenü zurückzukehren

Diese Schaltfläche ersetzt die Schaltfläche „Konfig…“, wenn das Konfigurationsfenster geöffnet wird.

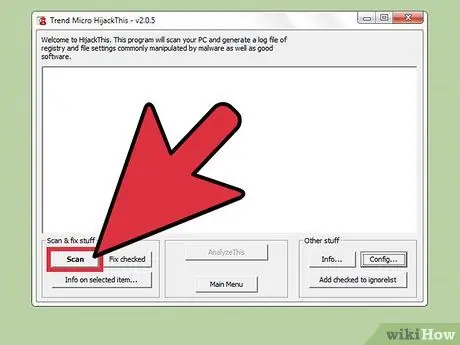

Schritt 4. Drücken Sie die Schaltfläche „Scannen“

Diese Schaltfläche befindet sich unten links im Fenster und generiert eine Liste von Dateien, die potenziell Spyware ausgesetzt sein könnten. Es ist wichtig zu beachten, dass HijackThis einen kurzen Scan des vermuteten Speicherorts für die bösartige Software durchführt. Nicht alle Scanergebnisse sind bösartige Software.

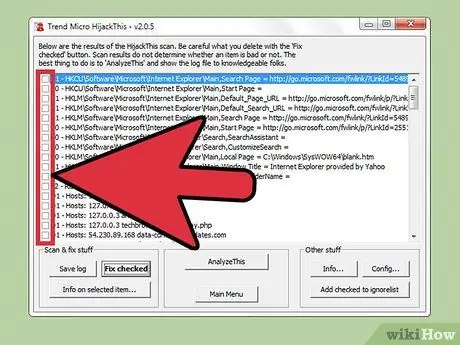

Schritt 5. Aktivieren Sie das Kontrollkästchen neben der verdächtigen Datei und klicken Sie auf „Info zum ausgewählten Element…“. Dadurch werden Informationen über die Datei und der Grund, warum HijackThis sie als verdächtig einstuft, in einem separaten Fenster angezeigt. Schließen Sie das Fenster, wenn Sie mit der Überprüfung der Scanergebnisse fertig sind.

Die angezeigten Informationen umfassen normalerweise den Speicherort der Datei, die Funktion der Datei und die Schritte, die zu ihrer Behebung zu ergreifen sind

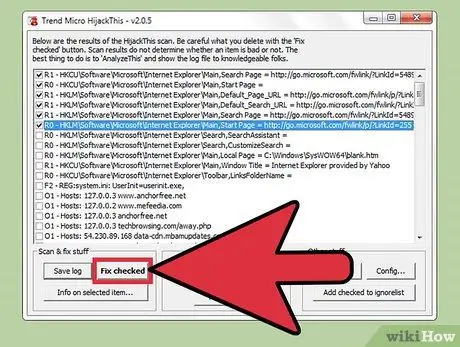

Schritt 6. Klicken Sie auf die Schaltfläche "Fix selected"

Es befindet sich unten links im Fenster. Nach dem Drücken der Schaltfläche repariert oder löscht HijackThis die ausgewählte Datei je nach Diagnose.

- Sie können mehrere Dateien gleichzeitig reparieren, indem Sie das Kontrollkästchen neben den Dateien aktivieren.

- Bevor Sie Änderungen vornehmen, sichert HijackThis die Daten standardmäßig. Auf diese Weise können Sie Änderungen rückgängig machen, wenn Sie einen Fehler machen.

Schritt 7. Dateien aus Sicherungsdaten wiederherstellen

Wenn Sie die von HijackThis vorgenommenen Änderungen rückgängig machen möchten, klicken Sie unten rechts im Fenster auf die Schaltfläche „Config“und klicken Sie auf die Schaltfläche „Backup“. Wählen Sie die Sicherungsdatei (gekennzeichnet mit Datum und Zeitstempel, wann die Datei gesichert wurde) aus der Liste aus und klicken Sie auf die Schaltfläche „Wiederherstellen“.

Auf die Backup-Daten kann weiterhin in verschiedenen HijackThis-Nutzungssitzungen zugegriffen werden. Sie können HijackThis schließen und Dateien aus einem Backup wiederherstellen, wann immer Sie möchten

Methode 3 von 4: Verwenden von Netstat für Windows-basierte Computer

Schritt 1. Öffnen Sie ein Eingabeaufforderungsfenster

Netstat ist ein integriertes Windows-Tool, mit dem Sie Spyware oder andere schädliche Dateien erkennen können. Drücken Sie Win + R, um das Programm manuell auszuführen und geben Sie "cmd" in das Suchfeld ein. Die Eingabeaufforderung ermöglicht Ihnen die Interaktion mit dem Betriebssystem mithilfe von Textbefehlen.

Dieser Schritt kann verwendet werden, wenn Sie keine Drittanbietersoftware verwenden oder bösartige Software manuell entfernen möchten

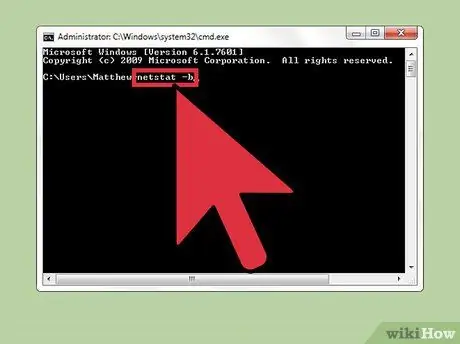

Schritt 2. Geben Sie den Text „netstat -b“ein und drücken Sie die Eingabetaste

Dadurch wird eine Liste von Programmen angezeigt, die das Netzwerk verwenden oder Ports überwachen (Überwachungs-Ports oder Prozesse, die mit dem Internet verbunden sind).

Im Befehl "netstat -b" steht der Buchstabe "b" für "Binärdateien"

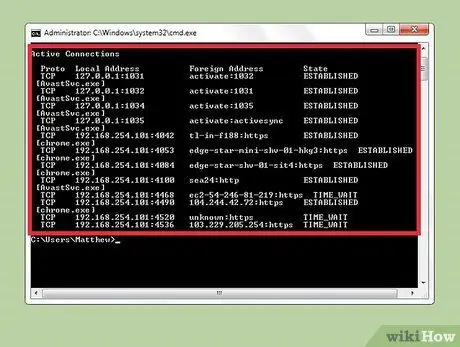

Schritt 3. Identifizieren Sie verdächtige Prozesse

Suchen Sie nach einem unbekannten Prozessnamen oder einer unbekannten Portverwendung. Wenn Sie die Funktion eines unbekannten Prozesses oder Ports nicht kennen, suchen Sie im Internet nach Informationen. Sie werden Leute treffen, die auf diesen Prozess gestoßen sind, und sie können Ihnen helfen festzustellen, ob dieser Prozess gefährlich ist oder nicht. Wenn der Prozess für Ihren Computer schädlich ist, sollten Sie die Datei, auf der er ausgeführt wird, sofort löschen.

Wenn Sie sich nicht sicher sind, ob der Prozess bösartig ist oder nicht, nachdem Sie im Internet nach den Informationen gesucht haben, sollten Sie sie nicht löschen oder verschieben. Das Ändern oder Löschen der falschen Dateien kann zum Absturz anderer Software führen

Schritt 4. Drücken Sie die Strg.-Taste + Alt + Gleichzeitig löschen.

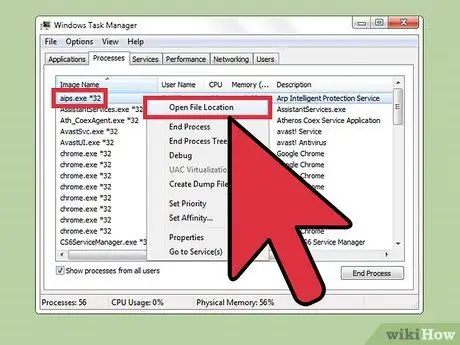

Dadurch wird der Task-Manager geöffnet, der alle auf dem Computer ausgeführten Prozesse anzeigt. Bewegen Sie das Fenster nach unten, um nach dem verdächtigen Prozessnamen zu suchen, den Sie in der Eingabeaufforderung gefunden haben.

Schritt 5. Klicken Sie mit der rechten Maustaste auf den Prozessnamen und wählen Sie „In Ordner anzeigen“

Dadurch wird der Ordner geöffnet, in dem sich die verdächtige Datei befindet.

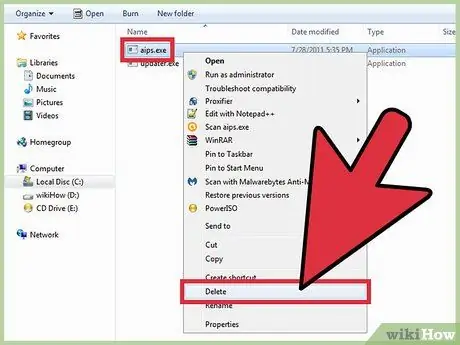

Schritt 6. Klicken Sie mit der rechten Maustaste auf die Datei und wählen Sie „Löschen“

Dadurch werden die schädlichen Dateien in den Papierkorb verschoben. Der Vorgang kann von dieser Stelle aus nicht ausgeführt werden.

- Wenn Sie eine Warnung erhalten, dass die Datei nicht gelöscht werden kann, weil sie verwendet wird, öffnen Sie den Task-Manager erneut, wählen Sie einen Prozess aus und klicken Sie auf die Schaltfläche "Aufgabe beenden". Dadurch wird der Vorgang deaktiviert. Danach können Sie die Datei in den Papierkorb verschieben.

- Wenn Sie die falsche Datei löschen, können Sie auf den Papierkorb doppelklicken, um ihn zu öffnen. Klicken Sie danach auf die Datei und ziehen Sie sie in einen anderen Ordner.

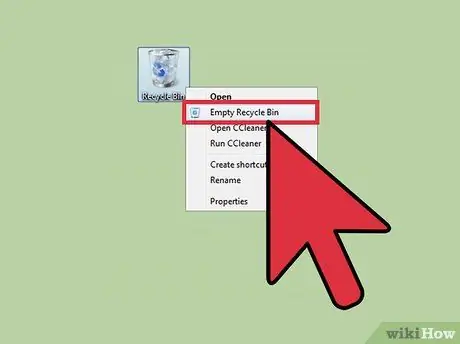

Schritt 7. Klicken Sie mit der rechten Maustaste auf den Papierkorb und wählen Sie „Papierkorb leeren“

Dadurch wird die Datei endgültig gelöscht.

Methode 4 von 4: Verwenden von Terminal für Mac

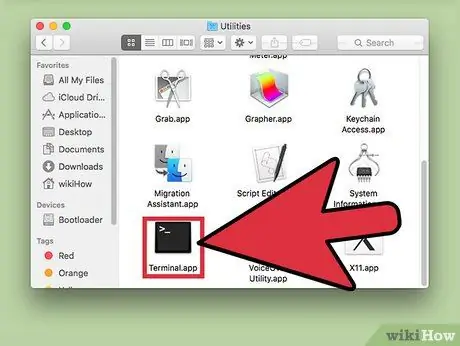

Schritt 1. Öffnen Sie das Terminal

Mit dem Terminal können Sie ein Diagnosetool ausführen, das Spyware auf Ihrem Computer erkennen kann. Gehen Sie zu „Anwendungen > Dienstprogramme“und doppelklicken Sie auf Terminal, um es zu starten. Dieses Programm ermöglicht es Ada, mithilfe von Textbefehlen mit dem Betriebssystem zu interagieren.

Um dieses Programm zu finden, können Sie auch im Launchpad nach „Terminal“suchen

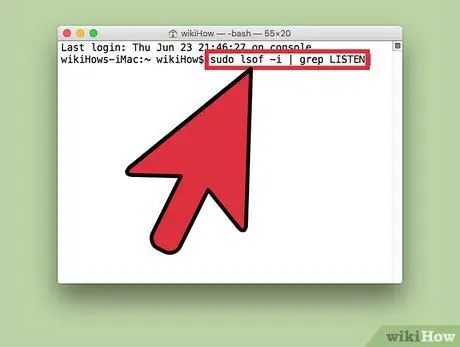

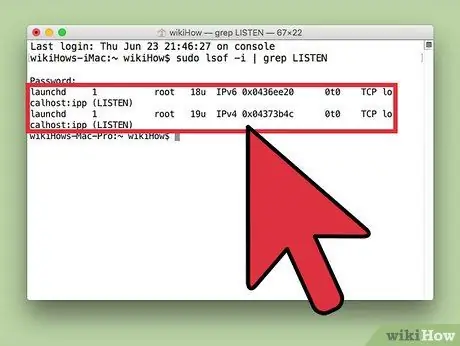

Schritt 2. Geben Sie den Text „sudo lsof -i | grep LISTEN“und drücken Sie die Eingabetaste

Dadurch wird der Computer angewiesen, eine Liste der Prozesse und deren Netzwerkinformationen anzuzeigen.

- Der Befehl "sudo" ermöglicht es dem Root-Benutzer (der Benutzer, der die Berechtigung hat, Dateien im Systembereich zu öffnen und zu ändern) Befehle auszuführen. Mit diesem Befehl können Sie Systemdateien anzeigen.

- Der Befehl "lsof" ist die Abkürzung für "Liste der geöffneten Dateien". Mit diesem Befehl können Sie die auf dem Computer ausgeführten Prozesse anzeigen.

- Der Befehl "-i" erfordert, dass Terminal eine Liste der Dateien anzeigt, die das Netzwerk verwenden. Spyware versucht, das Netzwerk zu verwenden, um mit fremden Geräten oder Computern von außerhalb Ihres Netzwerks zu kommunizieren.

- „grep LISTEN“wird verwendet, um das Betriebssystem anzuweisen, Dateien zu filtern, die Ports überwachen oder verwenden. Spyware verwendet oder überwacht normalerweise Ports, um zu funktionieren.

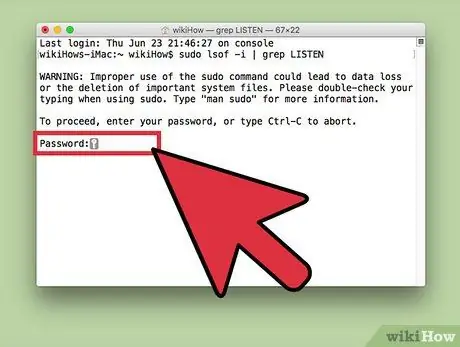

Schritt 3. Geben Sie das Computeradministratorkennwort ein und drücken Sie die Eingabetaste

Auch wenn es nicht im Terminal angezeigt wird, wird das Passwort dennoch eingegeben, um auf das Administratorkonto zuzugreifen. Es ist wichtig, den Befehl 'sudo' zu aktivieren.

Schritt 4. Identifizieren Sie verdächtige Prozesse

Suchen Sie nach einem unbekannten Prozessnamen oder einer unbekannten Portverwendung. Wenn Sie die Funktion eines unbekannten Prozesses oder Ports nicht kennen, suchen Sie im Internet nach Informationen. Sie werden Leute treffen, die auf diesen Prozess gestoßen sind, und sie können Ihnen helfen festzustellen, ob dieser Prozess gefährlich ist oder nicht. Wenn der Prozess für Ihren Computer schädlich ist, sollten Sie die Datei, auf der er ausgeführt wird, sofort löschen.

Wenn Sie sich nicht sicher sind, ob der Prozess bösartig ist oder nicht, nachdem Sie im Internet nach den Informationen gesucht haben, sollten Sie sie nicht löschen oder verschieben. Das Ändern oder Löschen der falschen Dateien kann zum Absturz anderer Software führen

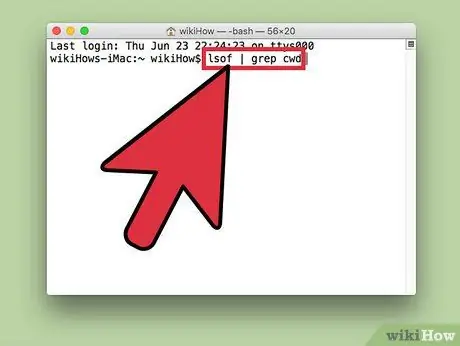

Schritt 5. Geben Sie „lsof |.“ein grep cwd“und drücken Sie die Eingabetaste

Dadurch wird der Ordner angezeigt, in dem der Prozess auf dem Computer gespeichert ist. Suchen Sie den schädlichen Prozess in der Liste und kopieren Sie seinen Speicherort.

- „cwd“steht für das aktuelle Arbeitsverzeichnis (der Ordner, in dem der Prozess ausgeführt wird).

- Um das Auffinden von Prozessen in der Liste zu erleichtern, können Sie diesen Befehl in einem neuen Terminalfenster ausführen, indem Sie während der Verwendung des Terminals Cmd + N drücken.

Schritt 6. Geben Sie „sudo rm -rf [Dateispeicherort]“ein und drücken Sie die Eingabetaste

Fügen Sie den Prozessspeicherort, den Sie zuvor kopiert haben, in Klammern ein (ohne Klammern eingegeben). Dieser Befehl löscht die Dateien an diesem Speicherort.

- „rm“steht für „remove“(entfernen).

- Stellen Sie sicher, dass Sie die Datei wirklich löschen möchten, da Sie die Datei nach dem Löschen nicht wiederherstellen können. Wir empfehlen, dass Sie ein Time Machine-Programm verwenden, um Ihre Daten zu sichern, bevor Sie diesen Schritt ausführen. Gehen Sie zu „Apple > Systemeinstellungen > Time Machine“und wählen Sie „Backup“.

Tipps

- Wenn Sie Probleme haben, die Ergebnisse des HijackThis-Scans zu verstehen, klicken Sie auf die Schaltfläche „Log speichern“, um die Scan-Ergebnisse als Textdatei zu speichern. Laden Sie anschließend diese Datei in das HijackThis-Forum hoch, um Hilfe zu erhalten.

- Die Ports 80 und 443 sind die Ports, die häufig zum Surfen im Internet verwendet werden. Obwohl sie von Spyware verwendet werden können, werden diese beiden Ports häufig von anderen Anwendungen verwendet. Daher ist es wahrscheinlicher, dass Spyware diesen Port nicht verwendet.

- Nachdem Sie Spyware erkannt und entfernt haben, empfehlen wir Ihnen, die Passwörter aller Konten zu ändern, auf die Sie normalerweise auf Ihrem Computer zugreifen, wie z. B. Social Media-Konten und Bankkonten. Es ist immer besser, vorsichtig zu sein, als sich zu entschuldigen.

- Einige mobile Apps, die als Spyware-Entferner für Android beworben werden, sind möglicherweise unzuverlässig oder können sogar Ihre Daten stehlen und beschädigen. Das Zurücksetzen Ihres Mobilgeräts auf die Werkseinstellungen ist der beste Weg, um sicherzustellen, dass Ihr Mobilgerät frei von Spyware ist.

- Sie können das iPhone auch auf die Werkseinstellungen zurücksetzen, um Spyware zu entfernen. iPhones sind jedoch normalerweise nicht anfällig für Spyware, es sei denn, Sie haben einen Jailbreak auf Ihrem iPhone.

Warnung

- Seien Sie vorsichtig, wenn Sie unbekannte Dateien löschen. Das Löschen von Dateien, die in Windows im Ordner „System“gespeichert sind, kann das Betriebssystem beschädigen und erfordert eine Neuinstallation von Windows.

- Es ist auch eine gute Idee, beim Löschen von Dateien mit Terminal auf einem Mac vorsichtig zu sein. Bei Verdacht auf bestimmte Vorgänge sollten Sie sich zunächst im Internet über diese Vorgänge informieren.