- Autor Jason Gerald gerald@how-what-advice.com.

- Public 2023-12-16 11:03.

- Zuletzt bearbeitet 2025-01-23 12:14.

Das Internet wurde aus Gründen der Bequemlichkeit und nicht der Sicherheit geschaffen. Wenn Sie genauso viel im Internet surfen wie der Durchschnittsbürger, können viele Leute Ihre Surfgewohnheiten durch Spyware, Skripte und sogar Kameras verfolgen! Mit diesen Informationen kann jeder auf der Welt herausfinden, wer Sie sind, wo Sie leben und andere wichtige persönliche Informationen.

Es gibt zwei Möglichkeiten, andere Personen im Internet zu verfolgen:

- Indem Sie Malware direkt auf dem Computer platzieren.

- Durch Abhören dessen, was über Remote-Server von jedem Teil des Netzwerks ausgetauscht wird.

Schritt

Methode 1 von 2: Malware vermeiden

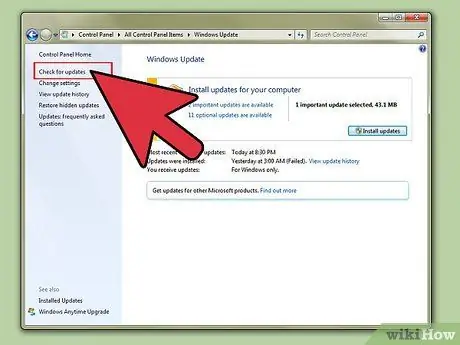

Schritt 1. Aktualisieren Sie das Betriebssystem (Betriebssystem / OS)

Der einfachste Weg für andere Personen, alles über Sie zu verfolgen und aufzuzeichnen, besteht darin, Spyware/Viren oder Auto-Break auf Ihrem Computer zu installieren. Durch regelmäßige Aktualisierung des Betriebssystems des Computers kann der Betriebssystemanbieter das Sicherheitssystem in kritischen Bereichen auf dem neuesten Stand halten, um automatisierte Sicherheitslücken auszunutzen und Spyware in nutzlosen Code zu verwandeln.

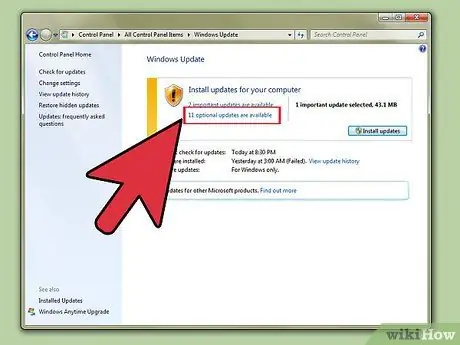

Schritt 2. Halten Sie das Programm auf der neuesten Version

Programmaktualisierungen werden durchgeführt, um den Benutzerkomfort zu verbessern und verschiedene Funktionen hinzuzufügen. Es werden jedoch auch Updates vorgenommen, um Fehler im Programm zu beheben. Es gibt viele Arten von Läusen; einige zeigen nur visuelle Artefakte an, andere verhindern, dass Sie etwas tun, was beworben wird, und einige können von entfernten und automatisierten Hackern verwendet werden, um Ihren Computer zu übernehmen. Ohne Ticks können keine Fernkampfangriffe ausgeführt werden.

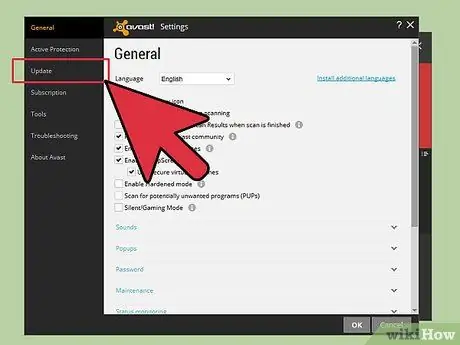

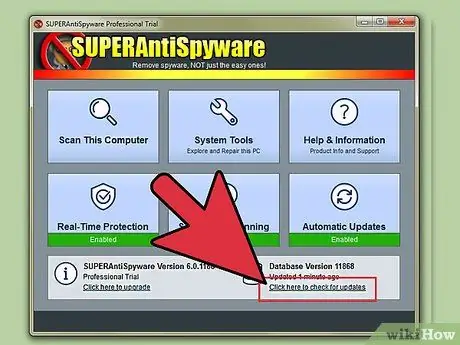

Schritt 3. Aktualisieren Sie Antivirus regelmäßig und halten Sie es in MS Windows aktiv

Wenn die Antiviren-Signaturdatenbank nicht aktualisiert wird, können einige Viren dennoch eindringen. Wenn das Antivirenprogramm nicht im Hintergrund läuft und das System nicht regelmäßig überprüft, deinstallieren Sie Ihr Antivirenprogramm. Beachten Sie, dass Antivirenprogramme normalerweise nach Viren, Spyware, Rootkits und Würmern suchen. Bestimmte Anti-Spyware-Programme sind normalerweise nicht sehr effektiv.

Schritt 4. Verwenden Sie nur ein einziges aktiviertes Antivirenprogramm

Ein gutes Antivirenprogramm sollte den Computer sehr genau überwachen. Im besten Fall verwechselt eines der Programme das andere Antivirenprogramm mit einem Virus. Im schlimmsten Fall blockiert jedes Anti-Malware-Programm die Arbeit des anderen. Wenn Sie mehr als einen Antivirus verwenden möchten, aktualisieren Sie die Datenbank, trennen Sie den Computer vom Internet, deaktivieren Sie den Hauptantivirus vollständig und führen Sie den zweiten Antivirus nur im "On-Demand"-Modus aus. Dann erhalten Sie möglicherweise ein falsch positives Ergebnis über das wichtigste Antivirenprogramm. Keine Sorge, das ist normal. Starten Sie das Haupt-Antivirus und Sie können den Computer wie gewohnt verwenden. Malwarebytes ist ein großartiges zusätzliches Schutzprogramm zur Ergänzung Ihres Antivirenprogramms.

Schritt 5. Versuchen Sie, nichts anderes als offizielle Sites (alle Betriebssysteme) oder vertrauenswürdige Repositorys (Linux/BSD/MacOS) herunterzuladen

Wenn Sie beispielsweise den VLC Media Player herunterladen möchten, laden Sie ihn von der offiziellen Website herunter (suchen Sie ihn zuerst bei Google oder besuchen Sie www.videolan.org/vlc/). Verwenden Sie niemals Links von einer inoffiziellen Site, auch wenn das Antivirenprogramm keine Anzeichen einer Gefahr zeigt.

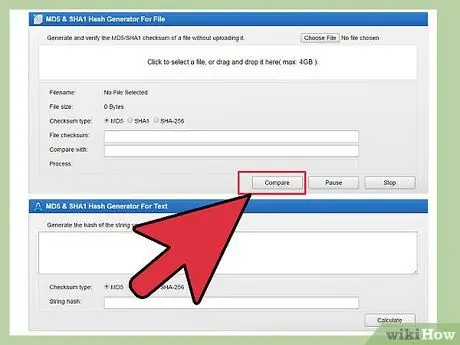

Schritt 6. Überprüfen Sie nach Möglichkeit die binäre Signatur

Sie können diese Site besuchen, um Beispiele und Wiki-Artikel zu lesen. Bitte beachten Sie, dass md5 nicht mehr möglich ist, daher empfehlen wir die Verwendung von sha256. Grundsätzlich ist es Ihr Ziel, aus einer Datei (zB Programm-Installer/Installer) eine Signatur zu erstellen, die auf offiziellen Websites oder vertrauenswürdigen Datenbanken vergeben wird. Beim Download einer Datei können Sie diese Signatur mit einem speziellen Programm selbst aus der Datei erstellen. Dann können Sie es mit der Signatur von der Site vergleichen. Wenn sie genau gleich sind, haben Sie einen guten Installer. Andernfalls ist es möglich, dass Sie ein gefälschtes Installationsprogramm heruntergeladen haben, das einen Virus enthält, oder der Download ist fehlgeschlagen (was auch immer es war, Sie müssen die Datei zur Sicherheit erneut herunterladen). Bei den meisten Linux-Distributionen erfolgt dieser Vorgang automatisch und in *BSD verwendet er einen beliebigen Paketmanager, ohne dass eine besondere Aktion erforderlich ist. Unter Windows müssen Sie es manuell überprüfen.

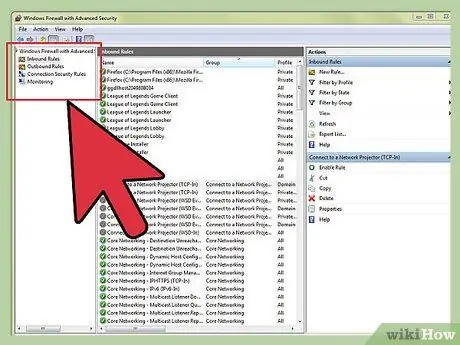

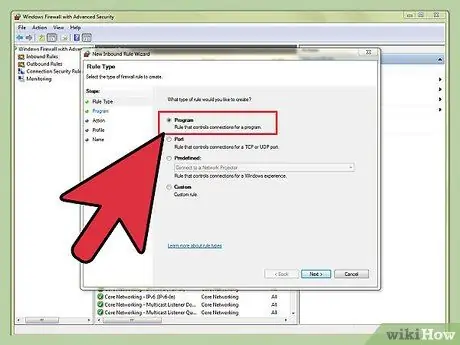

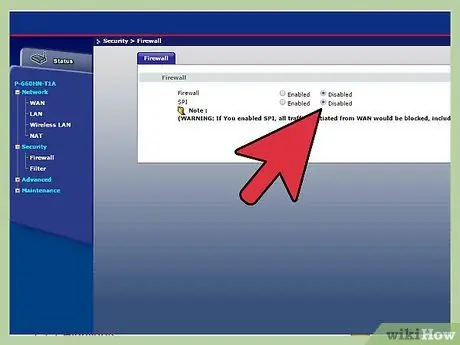

Schritt 7. Verwenden Sie eine Firewall

Für Linux/*BSD sind zwei gute Firewalls integriert (netfilter/iptables bzw. pf). Für MS Windows sollten Sie nach einer guten Firewall suchen. Sie müssen verstehen, dass eine Firewall einem Verkehrswechsler in der Mitte eines großen Bahnhofs ähnelt, der viele Züge (Netzdaten), Bahnsteige (Ports) und Schienen (Streams) enthält. Ein Buggy kann sich nicht selbst laden und braucht die Hilfe von jemandem (einen Dienst oder einen Daemon, also ein im Hintergrund laufendes Programm, das auf einen bestimmten Port lauscht). Ohne die Hilfe von jemandem würde der Dienst nichts tun, selbst wenn der Zug den Bahnsteig erreichen würde. Denken Sie daran, eine Firewall ist keine Mauer oder ein Gateway, sondern ein Switchman (eine Firewall kann viel mehr tun, als nur den Datenfluss zuzulassen oder zu blockieren). Vergessen Sie jedoch nicht, dass Sie ausgehende Verbindungen nicht kontrollieren können (es sei denn, Sie blockieren alles oder ziehen Ihren Computer ab), aber Sie können dennoch ausgehende Daten protokollieren. Die meisten Spyware finden einen Weg, Firewalls zu umgehen, können ihre Aktivität jedoch nicht verbergen Explorer verarbeitet und sendet Daten auf Port 443, der täglich verwendet wird. Wenn Sie auf Standard-Firewalls (netfilter/iptables und PF) zugreifen können, loggen Sie einfach alle ausgehenden Daten ein und blockieren Sie alle eingehenden Daten mit Ausnahme bestehender und zugehöriger Verbindungen. Vergessen Sie nicht, alles auf dem loopback(lo)-Gerät zuzulassen; Es ist sicher und erforderlich.

Schritt 8. Verwenden Sie es nur, um festzustellen, ob Ihre Firewall zustandslos ist

Sie können eingehende Daten nicht intelligent blockieren. Vermeiden Sie das Filtern pro App, da es umständlich und nutzlos ist und ein falsches Sicherheitsgefühl vermittelt. Die meisten Spyware-Programme hängen heute ihren Schadcode an eine vertrauenswürdige Anwendung an, von der angenommen wird, dass sie für den Zugriff auf das Internet verwendet wird (normalerweise Internet Explorer) und wird mit dieser Anwendung gestartet. Wenn Internet Explorer versucht, eine Verbindung zum Internet herzustellen, wird die Firewall Sie um Ihre Bestätigung bitten. Wenn Sie mit „ja“(ja) geantwortet haben, kann die Spyware zusammen mit Ihren echten Daten alles über die Ports 80 und 443 senden.

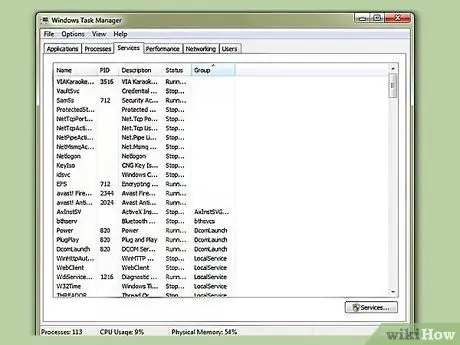

Schritt 9. Prüfen Sie, welche Dienste (auch als Daemons bekannt) ausgeführt werden

Wie bereits erwähnt, kann NICHTS passieren, wenn sich niemand auf dem Bahnsteig befindet, der den Zug belädt. Sie sind kein Server; Sie brauchen keinen Service, um draußen laufen und hören zu können! (Achtung, die meisten Windows/Linux/MacOS/BSD-Dienste sind ERFORDERLICH und hören nicht von außen zu!) Deaktivieren Sie nach Möglichkeit nutzlose Dienste oder blockieren Sie alle Datenflüsse auf Ports, die mit der Firewall verbunden sind (z. B. können Sie die An- und Abmeldung blockieren auf diesem Port, wenn Sie keine Windows-Freigaben verwenden. Denken Sie daran, dass Fehler in einem Dienst ein weit geöffnetes Gateway sind, um Ihren Computer aus der Ferne zu übernehmen. Wenn der Dienst nicht vorhanden ist oder von einer Firewall blockiert wird, kann Ihr Computer Sie können auch ein Port-Scan-Programm wie nmap ausprobieren, um festzustellen, welche Ports blockiert oder welche Dienste deaktiviert werden sollen (gleiches Ergebnis).

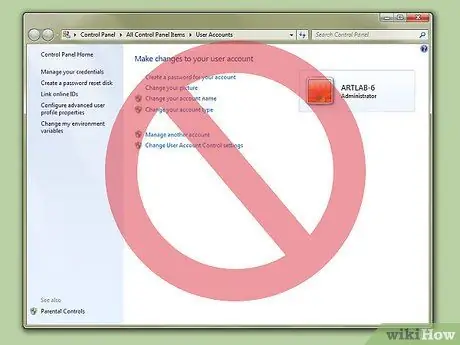

Schritt 10. Versuchen Sie, kein Administratorkonto zu verwenden

Obwohl es in Windows Vista und Seven besser ist, kann jede Software, wenn Sie ein Administratorkonto verwenden, Administratorrechte anfordern, einschließlich Malware, wenn sie unachtsam gestartet wird. Wenn Sie kein Administrator sind, muss sich Spyware mehr Mühe geben, in Ihren Computer einzudringen. Zumindest, wenn Sie ein Standardbenutzer sind, kann Spyware Ihre Informationen übertragen, jedoch nicht an andere Benutzer. Spyware kann keine nützlichen Teile des Systems verwenden, um Daten zu übertragen, was das Entfernen von Ihrem Computer erleichtert.

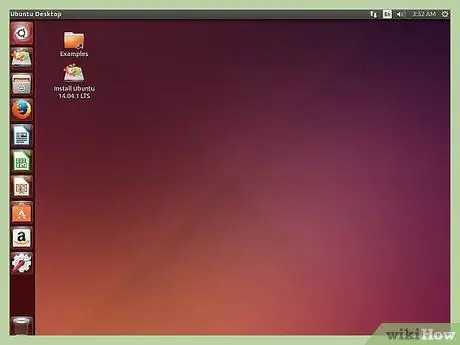

Schritt 11. Wechseln Sie zu Linux, wenn Sie keinen Computer benötigen, um Spiele zu spielen oder spezielle Software zu verwenden

Bisher sind nur wenige Schadprogramme bekannt, die Linux angreifen, und alle wurden dank Sicherheitsupdates längst deaktiviert. Binärdateien werden aus verifizierten, signierten und authentischen Repositorys abgerufen. Sie benötigen kein Antivirenprogramm und können viele kostenlose Open-Source- und Qualitätsprogramme erhalten, um Ihre allgemeinen Anforderungen zu erfüllen (Firefox, Chrome, Inkscape, GIMP, Pidgin, OpenOffice, FileZilla, FFmpeg (wird in fast jedem Audio-/Videokonverter verwendet) für Windows), Ghostscript (wird in jedem existierenden PDF-Konverter verwendet), XChat und viele weitere Programme, die ursprünglich unter Linux entwickelt und dann in Windows importiert wurden, weil sie so gut waren).

Methode 2 von 2: Verhindern Sie, dass andere Ihre Verbindung ausspionieren

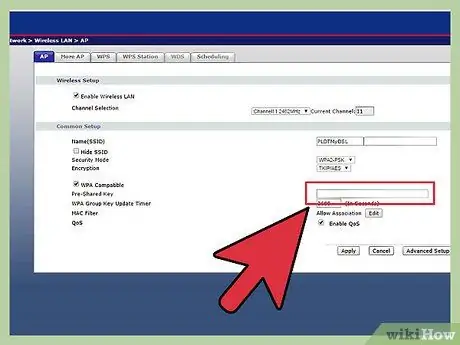

Schritt 1. Stellen Sie sicher, dass auf das Netzwerk ohne Ihr Wissen nicht zugegriffen werden kann oder es deaktiviert ist

Schritt 2. Stellen Sie sicher, dass Ihr drahtloses Netzwerk mit mindestens WPA-TKIP oder maximal WPA(2)-CCMP oder WPA2-AES verschlüsselt ist

Derzeit ist die Verwendung von WEP-Verschlüsselung oder gar keine Verschlüsselung noch gefährlich und sollte nicht durchgeführt werden.

Schritt 3. Versuchen Sie, nicht durch Proxys zu surfen

Wenn Sie gezwungen sind, einen Proxy zu verwenden, denken Sie daran, dass Sie gezwungen sind, einem Fremden zu vertrauen, der den verwendeten Proxy verwaltet. Diese Person kann alles, was Sie über ihren Proxy senden/empfangen, protokollieren und speichern. Es kann sogar das von Ihnen verwendete Protokoll (zB HTTPS, SMTPS, IMAPS usw.) entschlüsseln, wenn Sie unvorbereitet sind. Wenn dies der Fall ist, kann diese Person Ihre Kreditkartennummer usw. abrufen. Es ist viel sicherer, wann immer möglich HTTPS zu verwenden, als dubiose Proxys zu verwenden.

Schritt 4. Verwenden Sie nach Möglichkeit Verschlüsselung

Nur so kann sichergestellt werden, dass niemand außer Ihnen und dem entfernten Server die gesendeten und empfangenen Daten verstehen kann. Verwenden Sie nach Möglichkeit SSL/TLS, vermeiden Sie die üblichen FTP, HTTP, POP, IMAP und SMTP (verwenden Sie SFTP, FTPS, HTTPS, POPS, IMAPS und POPS). Wenn Ihr Browser sagt, dass das Zertifikat falsch ist, verlassen Sie die Site sofort.

Schritt 5. Versuchen Sie, keine IP-Hide-Dienste zu verwenden

Dieser Dienst ist eigentlich ein Proxy. Alle Ihre Daten werden durch diesen Proxy geleitet, damit sie alles protokollieren und speichern können. Dieser Dienst kann auch gefälschte Webseiten bereitstellen, um Ihre sensiblen Informationen zu erhalten und sie sogar direkt auf der echten Website zu verwenden, damit Sie nicht merken, dass Sie Fremden sensible Informationen gegeben haben.

Tipps

- Öffnen Sie keine E-Mails von Fremden.

- Öffnen Sie keine Anhänge in E-Mails, es sei denn, sie stammen von einer vertrauenswürdigen Person und der Inhalt wird erklärt

- Webläuse sind eine großartige Möglichkeit, um zu verfolgen, welche Websites besucht werden sollen. Viele Erweiterungen können es loswerden, wie Ghostery für Chrome und Firefox.

- Wenn Sie ein Online-Spiel spielen, das einen offenen Port erfordert, müssen Sie ihn normalerweise später nicht mehr schließen. Denken Sie daran, wenn kein Service vorhanden ist, ist die Bedrohung gleich null. Beim Beenden des Spiels hört niemand sonst auf den offenen Port, als ob er geschlossen wäre.

- Eine Website allein kann Ihre IP-Adresse auf einer anderen Website nicht verfolgen.

- Wenn Sie einen Site-Client verwenden, richten Sie ihn so ein, dass die E-Mail im Nur-Text-Format (NICHT in HTML) angezeigt wird. Wenn Sie die E-Mail nicht lesen können, handelt es sich bei der gesamten Seite um ein HTML-Bild, bei dem es sich höchstwahrscheinlich um Werbung oder Spam handelt.

- Stellen Sie niemals einen Computer in eine DMZ; Nur Personen in Ihrem Netzwerk können Schlupflöcher ausnutzen. Wenn Sie sich in der DMZ befinden, ist Ihr Netzwerk direkt das Internet.

- Verwenden Sie niemals mehrere Spyware-Detektoren gleichzeitig.

- Ihre IP ist für Hacker nutzlos.

- Website-Besitzer können Sie mithilfe Ihrer IP-Adresse nicht richtig verfolgen; in den meisten Fällen vergibt der ISP die IP-Adresse dynamisch. Die IP-Adresse ändert sich von Zeit zu Zeit und der ISP ist der einzige, der weiß, wer Sie sind. Technisch gesehen wird der ISP nicht in der Lage sein, jeden anzumelden und zu identifizieren.

- Wie der Name schon sagt, ist eine IP-Adresse eine Adresse. Nur weil die Adresse bekannt ist, heißt das nicht, dass das Haus leicht auszurauben ist! Das gleiche mit IP-Adressen.

- Ein offener Port (innerhalb einer Firewall) ohne einen abgehörten Dienst, der hinter diesem speziellen Port lauscht, ist für Hacker nutzlos.